باج افزار یکی بدافزار مخرب است که تهدید همیشگی و جدی برای امنیت سایبری در سراسر جهان است. مطالب این مقاله اطلاعات کاملی از این بدافزار، روشهای پیشگیری و حذف آن به همراه گزارشی آماری از حملات باج افزارها میباشد.

باج افزار چیست؟

باجافزار یک نوع نرمافزار مخرب است که هدف آن قفل کردن یا رمزگذاری فایلها یا سیستمها میباشد تا کاربر نتواند به آنها دسترسی پیدا کند. این نوع حمله به قربانی با پیامی درخواست پرداخت وجه (باج) برای بازگشایی فایلها یا دسترسی به سیستم را میدهد.

وقتی که یک سیستم تحت حمله باجافزار قرار میگیرد، فایلها بهطور رمزگذاری شده و یا به صورت قفل شده قرار میگیرند و افراد برای بازگرداندن آنها به حالت اصلی به پرداخت یک مبلغ معمولاً به صورت رمزارزی نیاز دارند.یکی از انواع فایروالها، فایروالهای سختافزاری میباشند که این نوع از فایروالها دستگاههای فیزیکی هستند که هر کدام سیستم عامل مخصوص خود را دارند. آنها بهعنوان دروازهای بین شبکههای داخلی و اینترنت عمل میکنند. فایروالهای سختافزاری برای سازمانهایی که دستگاههای زیادی در یک شبکه دارند مناسب میباشند. در حالی که این فایروالها ترافیک غیرمجاز را قبل از رسیدن به نقاط پایانی مسدود میکنند، در برابر حملات درون شبکه ای امنیتی ایجاد نمیکنند. بنابراین، ترکیبی از فایروالهای نرمافزاری و سختافزاری میتواند حفاظت بهینه از شبکه سازمان را فراهم آورد.

باج افزار چگونه کار می کند؟

باجافزار با مسدود کردن دسترسی یک سازمان یا فرد به دادههایش کار میکند. این اتفاق به دو صورت رخ میدهد: یا از طریق نرمافزاری که دادهها را رمزگذاری میکند یا دادهها به مکان دیگری منتقل میشوند.

در هر حالت، دسترسی تنها پس از پرداخت باج امکانپذیر است. حساسیت دادههای ذخیرهشده در یک سازمان مانند جزئیات شخصی کارمندان و مالکیت معنوی، باعث میشود بسیاری از افراد باج را پرداخت کنند تا از وقوع آسیبهای بیشتر جلوگیری کنند.

حملات باجافزار در برابر سازمانها معمولا با موفق بالایی همراه است، زیرا حمله میتواند سازمان را فلج کند، زیرا با مسدود کردن دسترسی به فایلها و برنامههای مهم، کارکنان نمیتوانند کار کنند، و پروژه و عملیات های داخلی سازمان متوقف شده یا به شدت تحت تأثیر قرار میدهند.

پیگیری این حملات معمولا دشوار است، زیرا پرداخت باجافزارها معمولاً با استفاده از رمزارزها انجام میشود که پیگیری تراکنشهای آنها سخت و بعضی اوقات غیر ممکن است.

باج افزار چیست؟ جایگاه ایران در حملات باج افزاری

انواع باج افزار

باجافزارها به روشهای گوناگون اقدام به دریافت پول از قربانی میپردازند، معمولا ۵ روش اصلی برای باجخواهی وجود دارد که در زیر هر یک از آنها را توضیح خواهیم داد:

1. باج افزار رمزنگاری یا رمزگذار (Encryptors)

Encyrptors یکی از شناخته شده ترین و مخرب ترین انواع باجافزار هستند. این نوع باجافزار فایلها و دادههای درون یک سیستم را رمزگذاری میکند و محتوا را بدون کلید رمزگشایی غیرقابل دسترسی میکند.

2. Lockers

Locker ها به طور کامل سیستم را قفل می کنند، بنابراین تمامی فایل ها و برنامه های غیر قابل دسترسی میشوند. و در نهایت با نمایش صفحه قفل تقاضای باج میکنند.

3. هراس افزارها (Scareware)

Scareware یک نرم افزار جعلی است که ادعا می کند ویروس یا بدافزاری را در سیستم شناسایی کرده است و کاربر را ملزم به پرداخت مبلقی برای حل مشکل میکند. برخی از انواع نرم افزارهای ترسناک کامپیوتر را قفل می کنند، در حالی که برخی دیگر به سادگی صفحه را با هشدارهای پاپ آپ بدون آسیب رساندن به فایل ها پر می کنند.

4. Doxware یا Leakware

Leakware تهدید می کند که اطلاعات حساس شخصی یا شرکتی را به صورت آنلاین پخش می کند و بسیاری از قربانیان را وحشت زده کرده و ملزم به پرداخت باج میکنند تا از افتادن داده های خصوصی به دست افراد نادرست یا ورود به دامنه عمومی جلوگیری کنند. یکی از انواع باج افزار با مضمون پلیس است که ادعا می کند مجری قانون است و هشدار می دهد که فعالیت آنلاین غیرقانونی شناسایی شده است، اما می توان با پرداخت جریمه از زندان جلوگیری کرد.

5. RaaS (باج افزار به عنوان یک سرویس)

باجافزار بهعنوان سرویس RaaS)) به بدافزاری اطلاق میشود که بهطور ناشناس توسط یک هکر «حرفهای» میزبانی میشود که تمام جنبههای حمله، از توزیع باجافزار گرفته تا جمعآوری پرداختها و بازگرداندن دسترسی، در ازای کاهش آسیب را مدیریت میکند.

روشهای پیشگیری از حملات باج افزاری

تهیه نسخه پشتیبان از اطلاعات

بهترین راه برای جلوگیری از تهدید قفل شدن فایلهای حیاتی خود این است که اطمینان حاصل کنید که همیشه نسخههای پشتیبان از آنها، ترجیحاً در فضای ابری و یک هارد دیسک اکسترنال در اختیار دارید. به این ترتیب، اگر به یک باج افزار آلوده شدید، می توانید رایانه یا دستگاه خود را پاک کنید و فایل های خود را از نسخه پشتیبان دوباره نصب کنید.

استفاده از نرمافزارهای امنیتی

اطمینان حاصل کنید که همه سیستمهای شما با نرم افزار امنیتی جامع محافظت می شوند و به طور خودکار بروزرسانیها را دریافت میکنند.

استفاده از شبکههای ایمن

از استفاده از شبکه های Wi-Fi عمومی خودداری کنید، زیرا بسیاری از آنها ایمن نیستند و مجرمان سایبری می توانند استفاده از اینترنت شما را زیر نظر بگیرند.

آگاه باشید

در جریان آخرین تهدیدات باج افزار باشید تا بدانید که باید مراقب چه چیزی باشید.

باج افزار را چگونه بر روی سیستم تشخیص دهیم؟

شناسایی باج افزار اولین دفاع در برابر بدافزارهای خطرناک است. باج افزار تا زمانی که فایل ها مسدود یا رمزگذاری شوند در رایانه آلوده پنهان می ماند. قربانیان اغلب نمی توانند بدافزار را شناسایی کنند تا زمانی که درخواست باج را دریافت کنند. شناسایی باجافزار آلودگی را زودتر پیدا میکند تا قربانیان بتوانند برای جلوگیری از آسیبهای جبرانناپذیر اقدام کنند.

باج افزار و انواع روشهای تشخیص

هرچه زودتر بتوان حمله باج افزاری را شناسایی کرد، دادهها و سیستم کمتر آسیب خواهد دید. به طور کلی سه راه برای شناسایی باج افزار وجود دارد: تشخیص با امضا، تشخیص با رفتار و تشخیص با ترافیک غیرعادی.

1. تشخیص با امضا

بدافزار دارای یک امضای منحصر به فرد متشکل از اطلاعاتی مانند نام دامنه، آدرس IP و سایر شاخص هایی است که آن را شناسایی می کند. تشخیص مبتنی بر امضا از کتابخانه ای از این امضاها برای مقایسه آنها با فایل های فعال در حال اجرا بر روی یک ماشین استفاده می کند. این ابتدایی ترین روش برای شناسایی بدافزار است، اما همیشه موثر نیست.

مهاجمان باجافزار میتوانند نسخههای بدیع بدافزار را با امضای جدید برای هر حمله ایجاد کنند. تشخیص بدافزار مبتنی بر امضا نمی تواند آنچه را که تشخیص نمی دهد شناسایی کند. این سیستم ها را در برابر هر نوع بدافزار جدید آسیب پذیر می کند.

2. تشخیص با رفتار

باج افزارها به شیوه ای غیرعادی رفتار می کند: ده ها فایل را باز می کند و نسخه های رمزگذاری شده را جایگزین آنها می کند. تشخیص باجافزار مبتنی بر رفتار میتواند این فعالیت غیرعادی را رصد کرده و به کاربران هشدار دهد. این روش شناسایی همچنین می تواند به کاربران کمک کند در برابر سایر حملات سایبری رایج محافظت شوند.

3. تشخیص با ترافیک غیرعادی

تشخیص ترافیک غیرعادی گسترش تشخیص مبتنی بر رفتار است، اما در سطح شبکه کار می کند. حملات باجافزار پیچیده اغلب دو جنبه دارند: آنها دادهها را رمزگذاری میکنند تا باجگیری کنند، اما قبل از رمزگذاری آنها برای استفاده به عنوان اهرم اضافی، دادهها را نیز سرقت میکنند. این منجر به انتقال داده های بزرگ به سیستم های خارجی می شود.

در حالی که باج افزار می تواند مسیرهای خود را بپوشاند و انتقالات را پنهان کند، ممکن است ترافیک شبکه ای ایجاد کند که قابل ردیابی باشد. تشخیص ترافیک غیرعادی می تواند به باج افزار موجود در دستگاه ردیابی شود تا کاربران بتوانند آن را حذف کنند.

مراحل حمله باج افزارها

مرحله نفوذ

به طور معمول، کاربر یا دستگاه به یک وبسایت آلوده مراجعه میکند که توسط یک حمله هدفمند یا فیشینگ یا از طریق پورتهای آسیبپذیر RDP ارائه شده است. ابزارهای مبارزه با باج افزار برای این مرحله شامل دروازه وب امن (SWG) و دروازه ایمیل امن (SEG) برای جلوگیری از نفوذهای مبتنی بر وب و ایمیل میشوند. تکنیکهای اضافی مانند تقسیمبندی شبکه میتوانند به کاهش تأثیر نفوذ کمک کنند. برخی از سازمانها از Honey Pot و سایر تکنیکهای فریبدهنده استفاده میکنند تا باج افزار را شناسایی و غیرفعال کنند.

مرحله سازش

مهاجم باج افزار را بر روی دستگاههای متصل به شبکه هدف اجرا میکند. تکنولوژی EDR و پلتفرمهای حفاظت از نقاط انتهاییEPP) ) میتوانند در برابر حملات فعال دفاع کنند. برخی از سازمانها در صورتی که تیم داخلی آنها دارای تخصص لازم برای EDR نباشد، از خدمات تشخیص و پاسخ مدیریت شده استفاده میکنند.

مرحله فرمان و کنترل

دستگاه آلوده دستورات را از طریق یک کانال فرمان و کنترل دریافت میکند. ابزارهای مختلف کشف و پاسخ شبکه NDR)) میتوانند این کانال را شناسایی و مسدود کنند، از جمله راهحلهای امنیتی SWG و DNS می باشد.

مرحله تونل سازی

حملهکننده پس از اجرای باج افزار، سعی در حرکت از طریقی در داخل شبکه هدف میکند. در این مرحله پیشرفته حمله، سازمانها میتوانند از تقسیمبندی شبکه و دیوارههای نقطهای در نقاط انتهایی استفاده کنند تا جلوی حرکت جانبی حملهکننده را بگیرند. ابزارهای اضافی شامل مدیریت آسیبپذیری و سیستمهای بستهبندی خودکار میشوند.

ایران؛ در لیست ۱۰ کشور هدف در حملات باج افزاری

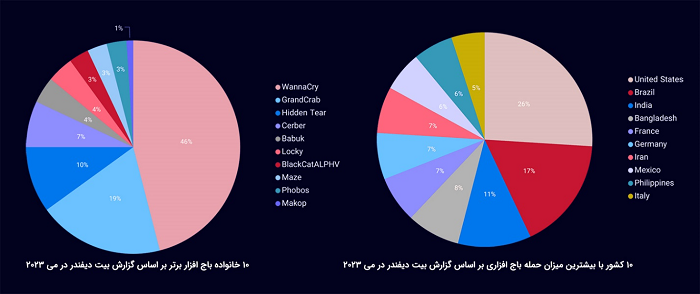

بیت دیفندر در انتهای ماه ژوئیه جدیدترین گزارش Threat Debrief را در خصوص تهدیدات سایبری منتشر کرد. که این گزارش ضمن بررسی برخی تکنیکهای مورد استفاده مهاجمان سایبری، خلاصهای از آمار بدافزارهایی همچون باجافزارها نیز ارائه داده است.

بر این اساس در تاریخ ۱ تا ۳۱ می، همچنان دو باجافزار GandCrab و WannaCry به ترتیب با 19 و 46 درصد، بیشترین میزان انتشار را در مقایسه با سایر خانوادههای باجافزارها داشتهاند.

همچنین ایران با اختصاص ۷ درصد از حملات باج افزاری به خود جزو ۱۰ کشور برتر در هدف های حملات باج افزاری بوده است.

تکنولوژی جلوگیری از حملات باج افزاری

در ادامه ۴ تکنولوژی شناخته شده که در مقابله با حملات باج افزاری میتوانند موثر واقع شوند معرفی شده است.

EDR

راهحلهای EDR از طریق جمعآوری رویدادهای امنیتی و نشانههای سازش IoC)) از دستگاههای نقاط انتهایی عمل میکنند. این IoCها به تنهایی کافی نیستند تا حملات را شناسایی کنند، اما میتوانند به تیم امنیت کمک کنند تا بدانند کجا باید جستجو کنند تا یک حمله در حال انجام را تشخیص دهند. ابزارهای تشخیص و پاسخ نقاط انتهاییEDR) ) به تشخیص حفرهها کمک میکنند، جایی که عامل حمله بهطور خاموش دادههایی مانند امتیازات و حسابهای دچار خطر را جمعآوری میکند.

ابزارهای EDR میتوانند نقاط انتهایی را ایزوله کنند تا تیم واکنش به حوادث بتواند بدون اینکه سیستم تخریبشده بر سایر شبکه تأثیر بگذارد، روی مسائل کار کند. بسیاری از ابزارهای تشخیص و پاسخ گسترده XDR)) همچنین دارای قابلیتهای EDR هستند.

MDR

یک راهحل تشخیص و پاسخ مدیریتشده، تخصصی که برای درک، تحقیق و تفسیر رویدادهای امنیتی و IoCها نیاز است، را فراهم میکند. یک سازمان ممکن است برخوردار از یک مرکز عملیات امنیتی مناسب نباشد یا تیم امنیت داخلی آن نداند چگونه یک راهحل EDR را نگهداری یا اجرا کند. MDR به سازمان امکان میدهد از مزایای EDR از طریق یک خدمت خارجی بهرهبرداری کند.

IPS, NTA, and NDR

سه راهحل مفید برای تشخیص زودهنگام عبارتند از سیستم جلوگیری از نفوذ IPS))، تجزیه و تحلیل ترافیک شبکهNTA) ) و تشخیص و پاسخ شبکهNDR) ). این ابزارها قادر به شناسایی ترافیک فرمان و کنترل و تلاشها برای اجرای باج افزارها هستند.

تکنیکهای فریب

ابزارهای فریب برای شناسایی نرمافزارهای مخرب پیچیده، از جمله باج افزارها، مفید هستند. یک مثال از تکنیک فریب استفاده از حسابهای مدیریتی جعلی است که حملهکنندگان را جلب کنند و تیم امنیت را هنگام تلاشها برای تخریب یک حساب مطلع کنند. راههای دیگری برای فریب حملهکنندگان شامل دامهای عسلی Honeypots)) است که بخش مؤثری از یک استراتژی ضد باج افزاری میباشند.

بهترین ابزار مقابله با باج افزار

عوامل متعددی بر عملکرد یک برنامه ضد باجافزار تأثیر میگذارند. در اینجا نکات کلیدی که باید در هنگام انتخاب بهترین ابزار محافظت در برابر باجافزار در نظر گرفته شود، آورده شده است:

آنتیویروس

جلوگیری از ورود باجافزار به سیستم اولین قدم در مقابله با باج افزار است. استفاده از ابزارهای امنیتی از جمله آنتیویروس و فایروال در جلوگیری از ورود باج افزار به سیستم میتواند بسیار کارآمد باشد.

هر چند که آنتی ویروس و ابزارهای رایگانی برای این کار تولید شده اند که از قابلیتها و تکنولوژیهای مناسبی برای مقابله با باج افزار برخوردار میباشند اما برای کسب درجهی بالایی از امنیت سیستم و حفظ داده های آن مخصوصا در سطح سازمانی، خرید آنتی ویروس با آخرین تکنولوژیهای امنیتی یکی از ضرورت های هر سازمان خواهد بود.

آنتی ویروس بیتدیفندر راهکار امنیتی مناسب برای سازمان ها است که توسط شرکت بیتدیفندر توسعه داده شده است. این نرمافزار تلاش میکند با استفاده از مجموعهای از ویژگیها و تکنولوژیها، از جمله تشخیص و مسدود کردن حملات باجافزارها، کاربران و دستگاههای کامپیوتری را در برابر تهدیدات امنیتی مختلف محافظت کند.

تهدیدات امنیتی و نرمافزارهای مخرب به طور مداوم در حال تغییر هستند. به همین علت تنها خرید و نصب آنتی ویروس به تنهایی نمی تواند کارآمد باشد و دریافت منظم بروزرسانیهای است که کمک میکند تا زمانی که تهدیدات جدید ظاهر میشوند، نرمافزار آنتیویروس همیشه بهروز باشد و توانایی شناسایی و مهار این تهدیدات را داشته باشد.

با خرید آنتی ویروس بیت دیفندر از سایت bitav.ir آخرین بهروزرسانیهای بیت دیفندر را بدون هیچ دغدغهای بصورت مستقیم از سایت مادر دریافت خواهید کرد.

ایجاد فایل پشتیبانی

با داشتن فایل پشتیبانی از سیستم خود، اگر توسط باجافزار مورد حمله قرار گیرید، دیگر نیازی به پرداخت باج به مهاجمان نخواهید داشت و با استفاده از نسخه پشتیبان براحتی سیستم و فایلهای خود را بازیابی خواهید کرد.

بهروزرسانیهای منظم برنامه ها

برنامههایی که بهروز نیستند، ضعفهای امنیتی نسبتاً بزرگی دارند. در هر بهروزرسانی برنامه، شکافهای قدیمی امنیتی آنها رفع میشوند. با استفاده از یک برنامهی Patch Managment، نیازی به نگرانی از یادآوری هر بهروزرسانی نخواهید داشت.

توانایی شناسایی ناهنجاریها

باجافزار به راحتی میتواند به سیستم دستگاه شما نفوذ کند اگر تنها شما کسی باشید که تحت نظر قرار دارد. با ابزارهای خوب محافظت در برابر باجافزار، هر رفتار عجیب و غریب به سرعت تشخیص داده میشود و از رمزگذاری فایلها توسط هکر جلوگیری میشود.

قابلیت ضد اسپم

بسیاری از حملات باج افزاری با یک ایمیل و یک لینک مخرب آغاز شود. ویژگی ضد اسپم پس از انجام تجزیه و تحلیل دقیق، هر ایمیل مخرب یا پیوست را مسدود خواهد کرد. برای استفاده از این قابلیت در سطح سازمانی، میتوانید از افزونهی GravityZone Email Security استفاده نمایید.

.

پایان رپورتاژ آگهی