به دلیل آسانی نسبی اجرا، حملات DDoS یکی از روشها و حملات محبوب و رو به افزایش هکرها میباشند. در این مقاله به بیان ساده به معرفی حمله DDoS و انواع مختلفی از حملات DDoS می پردازیم و در انتهای یک روش کارآمد برای پیشگیری از این حملات را معرفی خواهیم کرد.

بر اساس گزارش سایت سوفوس، DDoS یکی DDoS یکی از تهدیدات سایبری است که سازمانها کمترین آمادگی را برای مقابله با آن دارند و این امر این گونه حملات را به نبرد مهمی در جنگهای سایبری کنونی تبدیل کرده است.

حمله DDoS چیست؟

یک حمله DoS اغلب شامل ارسال تعداد زیادی درخواست به یک نشانی IP (نشانی IP مربوط به یک سرور وب) است که موجب مصرف بیش از حد منابع سرور و حجم زیادی از ترافیک میشود. در این صورت به دلیل حجم بالای ترافیک غیرمنتظره، سرور از دسترس خارج شده و سایت از کار میافتد.

نوع دیگری از حمله DoS، حمله Flood است که در آن به گروهی از سرورها درخواستهایی ارسال میشود که بایستی توسط دستگاههای قربانی پردازش شوند. این درخواستها اغلب از طریق اسکریپتهایی بر روی ماشینهای آسیبپذیر که بخشی از یک شبکه مخرب (Botnet) میباشند، تولید و اجرا شده و منجر به مصرف زیاد منابع سرور قربانی (مانند پردازنده، حافظه، پهنای باند و…) میشوند.

مزیت حملات توزیع شده برای مهاجمان نسبت به حمله مستقیم به قربانیان، این است که آنها با پهنای باند بسیار محدود نیز قادر به اجرای این نوع از حملات میباشند.

یک حمله DDoS نوع خاصی از حمله DoS است که تعداد زیادی درخواست بصورت هماهنگ از چندین مبدا مختلف به نشانی IP سرویس دهنده ارسال شده و موجب مصرف بیش از حد منابع سرور و حجم زیادی از ترافیک میشود. در این صورت به دلیل حجم بالای ترافیک غیر منتظره، سرور از دسترس خارج شده، به گونهای که کاربران معتبر نیز نمیتوانند از سرویس مربوطه استفاده کنند.

حملات DDoS در عین کم هزینه بودن، سودآور نیز میباشد و باعث میشود افراد بیشتری از این نوع حملات استفاده کنند. این بدان معناست که هر کسی از جمله گروهی باجگیر، کارمند سابق یک سازمان، یک رقیب ناراضی و یا حتی مجرمان سازمان یافته میتوانند این گونه حملات را اجرا کنند.

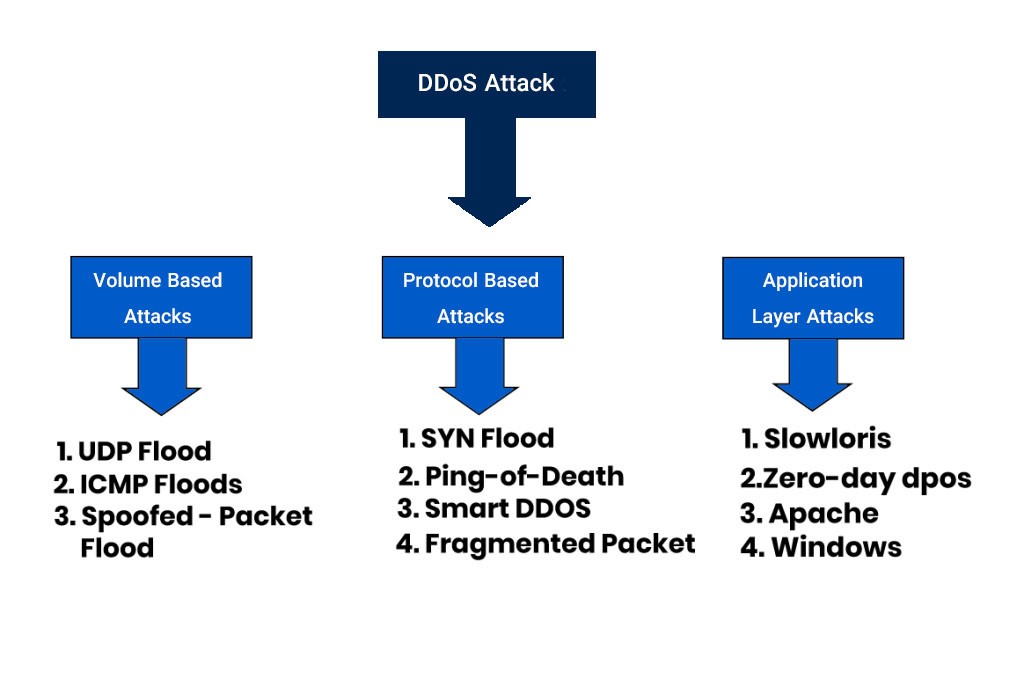

از طرفی هر کسی هم میتواند قربانی این گونه حملات DDoS شود. با این که حملات DDoS نسبت به سایر انواع حملات سایبری پیچیدگی کمتری دارند اما روز به روز پیشرفتهتر و پیچیدهتر میشوند. حملات DDoS به سه دسته اصلی تقسیم میشوند:

- حملات مبتنی بر حجم (Volume-based attack)، که از ترافیک بالایی برای اشباع پهنای باند شبکه استفاده میکنند.

- حملات مبتنی بر پروتکل (Protocol attack)، که بر روی بهرهجویی از منابع سرور تمرکز دارند.

- حملات مبتنی بر برنامهکاربردی (Application attack)، که بر روی برنامههای کاربردی تحت وب تمرکز دارند و پیچیدهترین و جدیترین نوع از حملات DDoS محسوب میشوند.

انواع مختلف حملات DDoS بر اساس میزان ترافیک و آسیبپذیریهایی که مورد سوءاستفاده قرار گرفتهاند، به دستههای مختلفی تقسیم میشوند.

رایجترین انواع حملاتDDoS کدامند؟

در اینجا فهرستی از انواع رایج حملات DDoS آمده است:

· SYN Flood

SYN Flood از نقاط ضعف موجود در توالی اتصال TCP (TCP Connection Sequence)، که موسوم به Three-way handshake میباشد، سوءاستفاده میکند. ماشین میزبان یک پیام همگام (SYN) را جهت شروع handshake دریافت میکند. سرور با ارسال یک پیام تصدیق موسوم به Acknowledgement به اختصار ACK به میزبان اولیه، پیام را تأیید نموده و سپس اتصال را میبندد. با این حال، در حملات DDoS از نوع SYN Flood، انبوهی از پیامهای جعلی ارسال شده و اتصال بسته نمیشود و منجر به توقف و از دسترس خارج شدن سرویس میشود.

· UDP Flood

در این حمله، مهاجم از User Datagram Protocol به اختصار UDP که یک پروتکل شبکه بدون Session (بدون اتصال) است، استفاده میکند. حملات UDP Flood از بستههای حاوی UDP برای قراردادن درگاههای تصادفی در یک کامپیوتر یا شبکه استفاده میکند. میزبان آن درگاهها را شنود نموده اما هیچ برنامه مرتبط با آن درگاه را جهت ارجاع درخواست، شناسایی نمیکند.

· HTTP Flood

در حملات DDoS از نوع HTTP Flood، مهاجم به منظور هدف قرار دادن سرور، از تعداد زیادی درخواست GET یا POST به ظاهر معتبر استفاده میکند. این نوع از حملات، از پهنای باند کمتری نسبت به انواع دیگر حملات DDoS استفاده میکند اما میتواند سرور را مجبور به استفاده حداکثری از منابع کند.

· Ping of Death

در حملات Ping of Death مهاجم با ارسال تقاضاهای مخرب Ping به یک سیستم، پروتکلهای IP را دستکاری میکند. این حمله DDoS در دو دهه پیش محبوب بوده اما امروزه کمتر موثر واقع میشود.

· Smurf Attack

Smurf Attack با استفاده از یک برنامه مخرب به نام smurf از IP و ICMP سوء استفاده میکند. این نوع حمله DDoS، ضمن جعل یک نشانی IP، با بکارگیری ICMP، نشانیهای IP را در یک شبکه خاص Ping میکند.

· Fraggle Attack

یک Fraggle Attack نیز از حجم زیادی از ترافیک UDP در دامنه Broadcast روتر (Router Broadcast Network) استفاده میکند. این نوع از حمله DDoS، شبیه به حمله smurf است که از UDP به جای ICMP استفاده میکند.

· Slowloris

Slowloris به مهاجمان اجازه میدهد تا با بکارگیری حداقل منابع در طول حمله، به سرور حمله کنند. هنگامی که مهاجم به هدف مورد نظر خود وصل شد، Slowloris آن اتصال را تا زمانی که ممکن است با سیلی از درخواستها و هدرهای HTTP باز نگه میدارد اما هیچ وقت آنها را تکمیل نمیکند. بنابراین سرور درگیر حجم بالایی از اتصالات تقلبی شده و در نتیجه امکان پاسخگویی به درخواستهای واقعی را از دست میدهد. مقابله با این نوع از حملات DDoS بسیار دشوار میباشد.

· Application Level Attacks

حملات DDoS از نوع Application Level، از ضعفهای موجود در برنامههای کاربردی سوء استفاده میکنند. هدف از این نوع حملات، هک کردن و از کار انداختن کل سرور نیست، بلکه حمله به برنامههایی با نقاط ضعف شناخته شده است.

· NTP Amplification

حملات NTP Amplification از Network Time Protocol به اختصار NTP سوءاستفاده میکنند. این پروتکل که برای همگام سازی زمان کامپیوتر استفاده میشود، ترافیک UDP را تحت الشعاع قرار میدهد. این حمله از نوع تقویت شده است و پاسخی از طرف سرور به نشانی IP جعلی میباشد. نسخه تقویت شده به این معنی است که پاسخ سرور با درخواست اصلی نامتناسب است. به دلیل حجم و پهنای باند بالایی که هنگام رخداد حملات DDoS استفاده میشود، این نوع حمله میتواند بسیار مخرب و خطرناک باشد.

· Advanced Persistent DoS

حملات موسوم به Advanced Persistent DoS به اختصار APDoS نوع خاصی از حمله است که اغلب توسط هکرهایی که میخواهند آسیب جدی وارد کنند، مورد استفاده قرار میگیرد. این حمله، از انواع تکنیکهایی که قبلاً ذکر شد، استفاده میکند (HTTP flooding، SYN flooding، و غیره) و به طور منظم چندین بردار حمله را که میلیونها درخواست در ثانیه ارسال میکنند، مورد هدف قرار میدهد. حملات APDoS میتوانند عمدتاً به دلیل توانایی هکرها در تغییر لحظهای تاکتیکها جهت گمراه نمودن مسئولان سازمان و فرار از راهکارهای امنیتی، هفتهها نیز به طول بینجامند.

· Zero-Day DDoS Attack

حملات Zero-Day DDoS Attack حملاتی است که به روشهای جدید حملات DDoS نسبت داده میشود، حملاتی که در آنها از آسیبپذیریهایی که هنوز وصله نشدهاند، سوءاستفاده میشود.

چند نمونه از معروفترین نمونههای حملاتDDoS

- در پاییز سال 1395، بدافزار Mirai دستگاههای اینترنت اشیا موسوم به IoT را آلوده کرد و آنها را به شبکههای مخرب (Botnet) تبدیل کرد و بواسطه حملات DDoS دسترسی به اینترنت را در سراسر کشور لیبریا مختل نمود.

- در اسفند سال 1391، بزرگترین حمله DDoS تاریخ، در شبکه CloudFlare رخ داد. شرکت کلودفلر (CloudFlare, Inc.) به میزبانی org، مقابله با حملات DDoS در سرویسهای امنیتی اینترنت و سرویسهای سرویسدهنده توزیعشده دامنه را فراهم میکند. اما حمله DDoS مذکور، آنقدر سریع کاهش یافت که هرگز SpamHaus.org را از دسترس خارج نکرد.

- خدمات بانکداری اینترنتی انگلستان (HSBC Internet Banking Service) در 9 بهمن 1394 برای چند ساعت از دسترس خارج شد. این اتفاق در روز پرداخت بسیاری از مشتریان HSBC رخ داد. حمله DDoS مذکور به سرعت کاهش یافت و قطعی اینترنت منجر به بهخطر افتادن سوابق مشتریان نشد.

- در کارزار بدافزاری Dyre Wolf ترکیب بدافزار و حملات DDoS جهت دنبال کردن حسابهای بانکی مورد استفاده قرار گرفت. این بدافزار از طریق بکارگیری تاکتیکهای پیچیده مهندسی اجتماعی اجرا شد. حمله DDoS به منظور منحرف کردن توجه مورد استفاده قرار گرفت تا انتقال وجوه سرقت شده، مورد توجه قرار نگیرد.

پیشگیری از حملات DDoS

حملات DDoS بیشتر اوقات در لایه 7 و یا در 3 و 4 شبکه می باشد. کنترل حمله در لایه 3 و 4 شبکه بسیار دشوار است و در زمانی که تعداد و حجم آن بالا باشد باید قبل از رسیدن به سرور کنترل و مهار شوند و در نتیجه مدیر سرور به وسیله خود سرور نمی تواند راه حلی برای دفع آن ها پیدا کند. بنابراین نیاز به فایروال های سخت افزاری و یک شبکه قدرتمند برای مهار این حملات الزامی است.

فایروال سوفوس، به عنوان یکی از قدرتمندترین فایروال های سخت افزاری موجود در بازار میتواند به عنوان راهکاری مناسب برای پیشگیری و مقابله با این حملات باشد. سری جدید فایروال سوفوس با استفاده از بروزترین معماری و پردازنده در صدر جدول بهترین فایروال های دنیا قرار دارد.

برای خرید فایروال سوفوس، دریافت اطلاعات تکمیلی و دریافت قیمت به روز می توانید به سایت sophosfirewall.ir مراجعه نمایید.

کلیه محصولات ارائه شده در این مرکز توسط کارشناسان فنی تحویل، نصب و راه اندازی میشود. همچنین فایروالهای ارائه شده همراه با گارانتی معتبر تعویض و پشتیبانی دائم با امکان ارسال کارشناس در هر خرید، اطیمنان خاطر خریداران فایروالهای سوفوس را تامین خواهد کرد.

.

پایان خبر/