برآورد می شود، بیش از یک میلیون نفر هدف حملات فیشینگ هفته اخیر به گوگل داکس قرار گرفته باشند. با این وجود، گوگل اعلام کرده، در کمتر از یک ساعت موفق به متوقف کردن این آسیب پذیری شده است.

به جزء راحتی و سرعت حملات فیشینگ که قادر به دسترسی به حساب های ایمیل کاربران ناآگاه شدند، چیزی که این حملات را برجسته می کند، این است که هکرهایی که این حملات را طرح ریزی کرده بودند، حملات خود را درون پلتفرم خود گوگل داکس ساخته بودند. چیزی که نقش کلیدی در فریب کاربران داشته تا اطلاعات خود را در اختیار هکرهای ناشناس قرار دهند.

در واقع کاربران تصور می کردند، شخصی که می شناسند، با آنها تماس گرفته، اما آنها در واقع به یک بدافزار امکان دسترسی به همه ایمیل ها و تماس های خود را می دادند.

در این حملات، کاربران ایمیلی دریافت کردند که به نظر شبیه یک پیام گوگل داکس عادی بود و به نظر هم می رسید، از طرف کسی که می شناسند، ارسال شده است. این ایمیل حاوی دعوت نامه برای مشاهده یک فایل گوگل داکس بود و هنگامی که کاربران روی لینک فایل کلیک می کردند، به یک صفحه وب معتبر گوگل داکس منتقل می شدند، اما در آنجا چیز دیگری انتظارشان را می کشید.

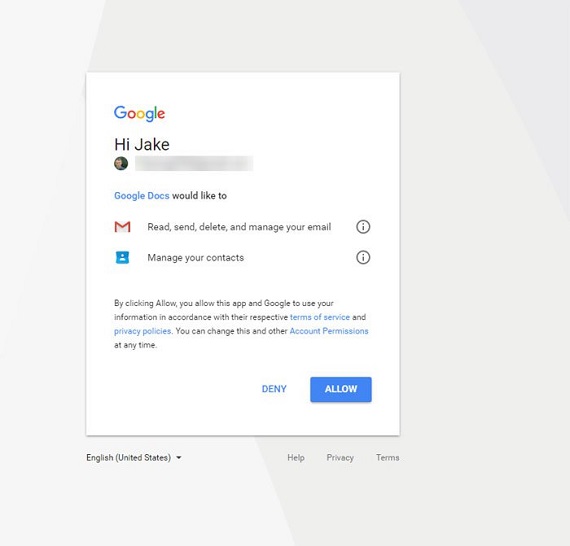

در این صفحه معتبر (یک صفحه گوگل واقعی)، از کاربران خواسته می شد، آیا تمایل دارند، به گوگل داکس امکان دسترسی به ایمیل ها و تماس های خود را بدهند. اما این لینک ها فایل های گوگل داکس نبودند، بلکه یک بدافزار بودند که به سادگی نام آن گوگل داکس بود.

اما کاربران تصور می کردند، با یک پیام بی ضرر اپلیکیشن گوگل داکس مواجه اند، به نظر می رسد، این ترفند هکرها هم جواب داده است. چرا که بیش از یک میلیون کاربر به هکرهای ناشناس امکان دسترسی به اطلاعات شخصی خود را داده اند.

این کاربران در واقع به هکرها، امکان خواندن، ارسال و حذف ایمیل ها و همچنین مدیریت مخاطبین خود را داده اند. علاوه بر این، این حملات به صورت خودکار پس از فریب هر کاربر، به لیست تمام مخاطبین کاربر فریب خورده هم گسترش پیدا می کردند. خوشبختانه، گوگل به سرعت جلوی این حملات را گرفت.

گوگل در بیانیه رسمی خود اعلام کرد: “ما اقداماتی برای محافظت از کاربران در برابر ایمیل های جعلی گوگل داکس انجام دادیم و این حساب های ناشناس را غیر فعال کردیم. این صفحات جعلی را حذف کردیم، به روز رسانی برای سرویس مرورگری امن انجام دادیم و تیم تخلف (گوگل) می خواهد، از وقوع حملات مشابه دیگر جلوگیری کند. ما کاربران را تشویق به گزارش ایمیل های فیشینگ در جیمیل می کنیم.”

با وجود اجازه دسترسی ناخواسته ای که کاربران به هکرهای ناشناس داده بودند، تحقیقات گوگل نشان می دهد، در جریان این حملات فیشینگ، تنها اطلاعات تماس کاربران در معرض خطر قرار گرفته، احتمالا این بدین معناست که محتوای واقعی ایمیل های کاربران در اختیار هکرها قرار نگرفته است.

در بیانیه گوگل، می خوانیم: “دیگر نیازی نیست، کاربران اقدامات بیشتری در قبال این اتفاق انجام دهند. کاربرانی که می خواهند برنامه های شخص ثالت متصل به حساب کاربری خود را بررسی کنند، به بررسی امنیتی گوگل مراجعه کنند.”

اما در حالی که بررسی امنیتی گوگل به کاربران امکان بررسی دستگاه های متصل به حساب کاربری گوگل آنها، بررسی برنامه ها و وب سایت هایی که اجازه دسترسی به حساب آنها را دارند، می دهد. کارشناسان امنیتی، گوگل را برای اجازه جعل هویت به برنامه های شخص ثالث در سیستم هایش به شدت مورد انتقاد قرار داده اند.

به گفته گوگل، این شرکت دارای روش هایی برای جلوگیری از چنین سوء استفاده های از سیستم OAuth خود است که به کاربران وارد شده به سیستم، بدون ورود دوباره امکان دسترسی به برنامه ها و وب سایت ها را می دهد.

در این مورد، مشخصا این استراتژی ها کاری نکرده اند، چرا که کاربران به سادگی با استفاده از نام گذاری برنامه خود به نام گوگل داکس، قادر بودند، خود را به عنوان یکی از بزرگترین شرکت های تکنولوژی جهان جا بزنند. کارشناسان امنیتی می گویند، با وجود سادگی این حملات، تشخیص فیشینگ برای بسیاری از کاربران دشوار است.

یوهانس اولریش، محققی از شرکت امنیتی سایبری SANS، گفت: “در این مورد، پیام OAuth به درستی اشاره می کند، نرم افزار درخواست دسترسی به ایمیل کاربر را داده است. این می تواند هشداری باشد که نرم افزار چیزی بیش از به اشتراک گذاری یک فایل می خواهد.”

در نهایت، این حمله به ما یادآوری می کند که مواظب هر چیز غیر معمولی در ایمیل های دریافتی خود باشیم، خصوصا اینکه ایمیل هایی باشند که انتظار دیدن آنها را نداریم و از ما می خواهند، لینکی را باز کنیم که از محتوای آن مطمئن نیستیم.

البته زمانی که این ایمیل ها درست شبیه هر فایل گوگل داکس دیگری باشند، تشخیص جعلی بودن آن کار دشواری است. اما باید مراقب باشیم، به خصوص اینکه، متخصصان هشدار می دهند، موفقیت این حملات می تواند به انجام حملات فیشینگ دیگری منجر شود.

گریگ ماریتن، مدیر شرکت امنیتی Jask به خبرنگار وب سایت CNET، گفت: “هم اکنون این روش به طور گسترده ای شناخته شده است، بنابرانی احتمال بروز یک مشکل مهم وجود دارد. سرویس های آنلاین زیادی هستد که از OAuth استفاده می کنند و برای آنها دشوار است، همه برنامه های شخص ثالث را مورد بررسی قرار دهند.”

.

منبع: sciencealert